O jovem gerente bancário da pequena cidade minhota considerava-se um felizardo. O seu negócio aumentava de forma tão grande e rápida como as cepas das vinhas e os “excels” de assento

de importações dos seus clientes. Era verdade tudo o que a direção do Norte lhe tinha dito quando o deslocara da agência dos subúrbios do Porto.

“No Minho, trabalha-se a sério e leva-se o dinheiro a sério”.

Não tinha uma única área de negócio com a seta do gráfico para baixo. Os depósitos cresciam todos os meses. O crédito, especialmente o dedicado a PME, estava fulgurante. E alguns dos engenheiros e doutores começavam mesmo a arriscar, embora ainda muito a medo, em ações e fundos.

“Espetáculo, chefão”, dizia-lhe a Maria do Sameiro, gerente adjunta, quando analisavam os balanços mensais.

Enfim, pensava o jovem gerente, se continuarmos assim, ainda chego a algum lado dentro do banco. Não foi a felicidade, mas sim a “habitude”, que o fez não desconfiar do telefonema do arquiteto Rosário. Um veterano da região, com o seu ateliê privado a ser sempre a primeira escolha dos empresários que tinham crescido com ele, era um dos grandes clientes do banco.

Era também um homem à antiga. Palavra dada é palavra para cumprir, fato de três peças e sem nunca ter tido um telemóvel. Ainda para mais, o pedido não era original.

O arquiteto era um homem distraído.

“Meu queridíssimo amigo, desculpe o incómodo, mas preciso de fazer uma transferência de emergência e estou aqui enfiado numa obra”. Exatamente as palavras que o arquiteto usara sempre nos últimos anos, quando lhe solicitara o mesmo favor.

O arquiteto deu ao jovem gerente um IBAN e o valor da transferência, 63 mil euros.

Depois passaria pela agência, para “assinar o papelame”, outra das suas expressões. A transferência foi feita de imediato, e o jovem gerente não pensou mais no tema. Mas, uma semana depois, o arquiteto ainda não tinha aparecido na agência. O jovem gerente ligou-lhe para o ateliê.

“Mas qual transferência, meu queridíssimo amigo?”.

O jovem gerente ia caindo da cadeira de cabedal negro. Os peritos de cibersegurança do banco vieram de Lisboa.

“Exfiltração de informação e fraude com recurso a ferramentas de inteligência artificial”, disseram na reunião com o jovem gerente e com o arquiteto. E explicaram minuciosamente como tinha sido feita.

A informação partilhada pelos peritos era de uma gravidade extrema. O arquiteto era apenas um das centenas de clientes cujos dados pessoais e bancários tinham sido exfiltrados.

“Mas quem, e para onde?”, perguntara o jovem gerente.

“Isso é o que vamos levar semanas a descobrir, mas possivelmente espiões de algum concorrente das empresas daqui, que querem saber como anda o negócio ou terem acesso aos dados dos decisores para os chantagear”, dissera o chefe de equipa de peritos.

“Que noia, chefão, temos a operação toda quinada”, lamentou a Maria do Sameiro.

A história contada até aqui é ficcional, mas construída a partir dos factos de algumas centenas de casos ocorridos nos dois últimos anos em vários pontos do mundo, incluindo portugueses.

O desenvolvimento vertiginoso das várias tipologias de inteligência artificial está a gerar todos os dias um volume alto de código, programas e aplicações que atingem todas as áreas profissionais e pessoais de cada um de nós.

No entanto, ao mesmo tempo que vão sendo aplicadas em automação e aumento de produtividade, as tecnologias de IA estão a ser empregues num vasto ecossistema de ameaça, perigo e dano.

As empresas, das multinacionais às PME possuem segredos valiosos e capacidade financeira. São alvos preferenciais.

Assim sendo, e adotando uma catalogação rudimentar, porque o território digital permite a acumulação simultânea de objetivos e meios para os concretizar, a inteligência artificial, neste momento, é utilizada para uma enorme quantidade de fraudes em empresas e como arma de eleição de espionagem empresarial.

De facto, o mundo digital e a tecnologia são todos os dias explorados por um enorme contingente global de cibercriminosos, que, beneficiando do seu conhecimento especializado, estão ao serviço do crime organizado e de um número cada vez maior de Estados.

As causas da criação e da reprodução intensa e contínua destas duas novas frentes de ameaça e dano assentam no que a tecnologia de IA permite executar.

Reduzindo a simples um domínio complexo, a classe de IA conhecida como inteligência artificial generativa (IAG) utiliza o gigantesco universo de dados, quantitativos e qualitativos, existente, especialmente no espaço digital, para alimentar o seu código, essencialmente assente em modelos funcionais, dos quais os mais conhecidos são os Large Language Models (LLM).

O trabalho dos modelos fundacionais sobre os dados gera a criação de algoritmos, capazes de detetar padrões, sejam eles existentes em código informático, por exemplo, como se cria uma “app”, em texto, como se escreve uma notícia, em som, como fala uma pessoa, ou em imagem, como se cria uma obra artística.

Num segundo passo, os algoritmos abrem a porta para que, usando os dados e as funções da IAG, e sabendo trabalhar com esta, nomeadamente escrevendo o “prompt”, isto é, o manual de instruções, correto para o programa, sejam criados programas e funções que permitem realizar de modo automático tarefas que até há pouco tempo eram dependentes da capacidade humana.

Assim, como vemos todos os dias, os produtos de IAG existentes no mercado, de fonte proprietária e fonte aberta, conseguem já criar mensagens de comunicação, produzir filmes, pesquisar referências de modelos de negócio, entre tantas outras ações.

Num universo paralelo, são ideais para a execução da fraude e da espionagem empresarial.

A fraude é executada por entidades criminosas acantonadas em servidores em nuvem alugados e nas plataformas da “dark web”, porque permitem um nível alto de anonimato e são apenas acessíveis por sistemas encriptados, como o TOR.

O termo entidade é o mais indicado, porque os cibercriminosos contemporâneos não operam como entidades hierárquicas clássicas.

Um perito deste tema chama-lhes colmeias, porque a tipologia organizacional e operacional dominante é a de existir um núcleo limitado de líderes que, através dos canais da “dark web”, mas também pelos serviços encriptados de mensagens, contrata e coordena os especialistas necessários para a execução de uma operação criminosa.

Os programas de IAG vieram alargar a potência dos crimes que conseguem cometer.

Antes do mais, é-lhes muito mais simples e económico obter pacotes de “malware”, de “software” malicioso, para penetrar e dominar os sistemas de telecomunicações, de “nuvem” e tecnológicos internos das empresas.

O objetivo pode ser o de obter um resgate, o chamado “ransomware”, ou parar a operação do alvo através de um ataque informático vindo de múltiplas origens, executado por “Distributed Denial of Service”, ou DDO.

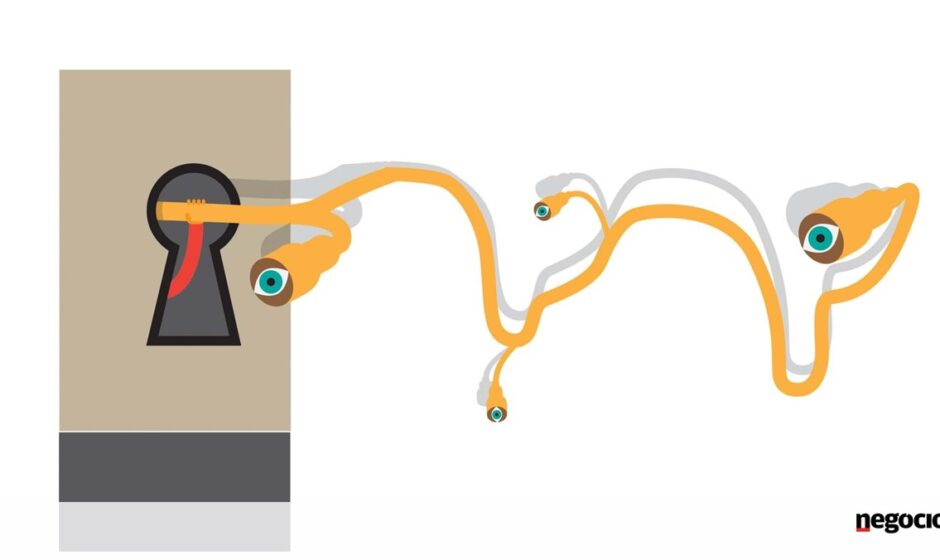

Mas, a potência mais perigosa permitida pelo uso ilegal de IAG está na criação de múltiplas formas de “deepfake”, isto é, a produção automatizada, por código e aplicada por “chatbot” automatizado, entre outras formas, de comunicações visuais, textuais e orais e de perfis humanos falsos, criados a partir de pessoas reais, da sua fisionomia e dos seus modos específicos de linguagem oral e escrita.

O caso Magellan Health

Assim, tal como o caso do jovem gerente aqui retratado, milhares de funcionários em todo o mundo recebem todos os dias chamadas, videochamadas e mensagens dos seus superiores, dando-lhes instruções, maioritariamente para a transferência de quantias financeiras.

O grau de realismo do aspeto físico do decisor em vídeo, ou do modo como fala e escreve é tão assombroso que, numa enorme percentagem dos casos, os funcionários cumprem as instruções.

#arma #mais #potente #dos #espiões #empresariais #Weekend